宁夏微信服务网站国际军事最新消息今天

一、ACL技术

1、定义

访问控制列表访问控制列表使用包过滤技术,在路由器上读取第三层及第四层包头中的信息如源地址,目的地址,源端口,目的端口等,根据预先定 义好的规则对包进行过滤,从而达到访问控制的目的。

1.1访问控制列表的原理:

入:已经到达路由器接口的数据包,但是还没有被路由器处理。

出:已经 经过路由器的处理,正要离开路由器接口的数据包

1.2匹配顺序:

“自上而下,依次匹配”。默认为拒绝

1.3访问控制列表的类型:

- 标准访问控制列表:一般应用在out出站接口。建议配置在离目标端最近的路由上

- 扩展访问控制列表:配置在离源端最近的路由上,一般应用在入站in方向

- 命名访问控制列表:允许在标准和扩展访问列表中使用名称代替表号

1.4访问控制列表使用原则:

- 1)、最小特权原则

只给受控对象完成任务所必须的最小的权限。也就是说被控制的总规则是各个规则的交集,只满足部分条件的是不容许通过规则的。

- 2)、默认丢弃原则

在CISCO路由交换设备中默认最后一句为ACL中加入了DENY ANY ANY,也就是丢弃所有不符合条件的数据包。这一点要特别注意,虽然我们可以修改这个默认,但未改前一定要引起重视。

- 3)、最靠近受控对象原则

所有的网络层访问权限控制。也就是说在检查规则时是采用自上而下在ACL中一条条检测的,只要发现符合条件了就立刻转发,而不继续检测下面的ACL语句。

- 4)、IP 访问控制列表是一个连续的列表,至少由一个“permit(允许)”语句和一个或多个“deny(拒绝)”语句组成。

- 5)、IP 访问控制列表用名字(name)或表号(number)标识和引用;

- 6)、数据包只有在跟第一个判断条件不匹配时,才能被交给 ACL 中下一个条件语句进行比较;

二、 ACL的配置

1、思科的ACL分类

1)标准的acl : 范围号 1-99,标准acl应用在out出站接口。建议配置在离目标端最近的路由上2) 扩展的acl : 范围号100-199,为提高网络性能,建议将扩展acl配置在离源端最近的路由上,一般应用在入站in方向3) 命名的acl :{标准的命名acl}:{扩展的命名acl}

Router(config)#access-list ?<1-99> IP standard access list 标准ACL<100-199> IP extended access list 扩展ACL

2、ACL配置

- 配置 IP 访问控制列表使用“access-list”或“ip access-lint”命令,定义一个访问控制列表;

- access-list 命令要求只能使用表号标识列表,而 ip access-list 命令可以使用表号或者名字标识列表;

- 在通配符掩码位中,0 表示“检查数据包的 IP 地址相对应的比特位”,1 表示“不检查(忽略)数据包中的

3、配置标准ACL

标准acl的表号范围是1-99,因此在配置标准acl时,表号的范围不能超出1-99.

为提高网络性能,将标准acl应用在out出站接口。建议配置在离目标端最近的路由上

3.1 accees-list

access-list access-list-number(1-99) [permit | deny ] [sourceaddress][wildcard-mask]

wildcard-mask:网络掩码的反码,例:255.255.0.0的反码是0.0.255.255

Router(config)# access-list 1 deny 192.168.10.1 0.0.0.0 #表示拒绝某个IP

Router(config)# access-list 10 permit 192.168.22.0 0.0.0.255 #表示允许22.0网段

Router(config)# access-list 10 deny host 192.168.1.1 #表示拒绝主机通过3.2 ip access-list standard

ip access-list 配置默认以10开始,步长为10,需要注意acl语句的执行顺序

ip access-list 有extended(扩展)和standard(标准)可选

ip access-list standard 表名/表号

(num) permit | deny 协议+源地址+源反码

Router(config)#ip access-list ?extended Extended Access List #扩展standard Standard Access List #标准

#配置案例如下

Router(config)#ip access-list standard acl1

Router(config-std-nacl)#permit host 192.168.1.2

Router(config-std-nacl)#permit host 192.168.1.1

Router(config-std-nacl)#deny 192.168.1.0 0.0.0.255

Router(config-std-nacl)#exit

Router(config)#int g0/0/0

Router(config-if)#ip access-group acl1 in

Router(config-std-nacl)#end

Router#show access-lists #检查配置

Standard IP access list acl110 permit host 192.168.1.2 (4 match(es))20 permit host 192.168.1.130 deny 192.168.1.0 0.0.0.255 (3 match(es))

# 注意执行顺序可以使用在语句最前面增加一个数字来配置语句的顺序

Router(config)#ip access-list standard acl2

Router(config-std-nacl)# 1 permit host 192.168.1.1

Router(config-std-nacl)# 2 permit host 192.168.1.2

Router(config-std-nacl)# 7 deny any#拒绝所有主机

Router(config-std-nacl)# end

Router#show access-lists

Standard IP access list acl21 permit host 192.168.1.12 permit host 192.168.1.27 deny any应用标准ACL至接口

Router(config-if)#ip access-group 10 in|out

Router(config-if)#ip access-group acl1 in|out

#in为入口,out为出口,在通信过后源ip与目的ip会发生翻转,因此少数情况下需要注意in|out的配置,可以将一个acl表同时配置在出口与入口

4、配置扩展ACL

扩展acl的表号范围是100-199

为提高网络性能,建议将扩展acl配置在离源端最近的路由上,一般应用在入站in方向

4.1 access-list

access-list {100-199} {permit/deny} protocol source-ip source-wildcard [operator port] destination-ip destination-wildcard [operator port] [established] [log]access-list 表号{permit | deny}协议+源地址+源反码+目的地址+目的反码+操作+端口号

其中,operator(操作)有 lt(小于)、gt(大于)、eq(等于)、neq(不等于)几种;port指的是端口号。

4.2配置案例

Router(config)#access-list 100 deny icmp any any

#any any 第一个any表示的是源的所有主机,第二个any表示的是目的的所有主机

Router(config)#access-list 100 deny udp any any eq 134

#any any表示源与目的的所有主机

Router(config)#access-list 100 deny ip 172.16.0.0 0.0.255.255 192.168.1.0 0.0.0.2554.3 ip access-list extended

extended表示此acl表为拓展acl表

ip access-list 配置默认以10开始,步长为10,需要注意acl语句的执行顺序。

ip access-list extended 表名/表号

(num) permit | deny 协议+源地址+源反码+目的地址+目的反码+操作+端口号

Router(config)#ip access-list extended acl1

Router(config-ext-nacl)#deny tcp any any

Router(config-ext-nacl)#permit ip any any

Router(config-ext-nacl)#do show access-list

Extended IP access list acl110 deny tcp any any20 permit ip any any

Router(config)#ip access-list extended acl1

Router(config-ext-nacl)#deny tcp any any eq 8080

可以使用在语句最前面增加一个数字来配置语句的顺序

Router(config)#ip access-list extended test

Router(config-ext-nacl)#2 permit ip host 192.168.1.1 host 192.168.1.2

Router(config-ext-nacl)#3 permit ip host 192.168.13.13 host 192.168.13.2

Router(config-ext-nacl)#1 permit ip host 192.168.8.9 host 192.168.13.2

Router(config-ext-nacl)#do show access-list

Extended IP access list test1 permit ip host 192.168.8.9 host 192.168.13.22 permit ip host 192.168.1.1 host 192.168.1.23 permit ip host 192.168.13.13 host 192.168.13.2

应用扩展acl至接口

Router(config-if)#ip access-group 100 in|out

Router(config-if)#ip access-group acl1 in|out

#in为入口,out为出口,在通信过后源ip与目的ip会发生翻转,因此少数情况下需要注意in|out的配置,可以将一个acl表同时配置在出口与入口

5、删除ACL

R1(config)#no ip access-list standard acl1

R1(config)#no ip access-list standard acl1二、标准ACL配置案例

案例1-标准ACL的配置-access-list

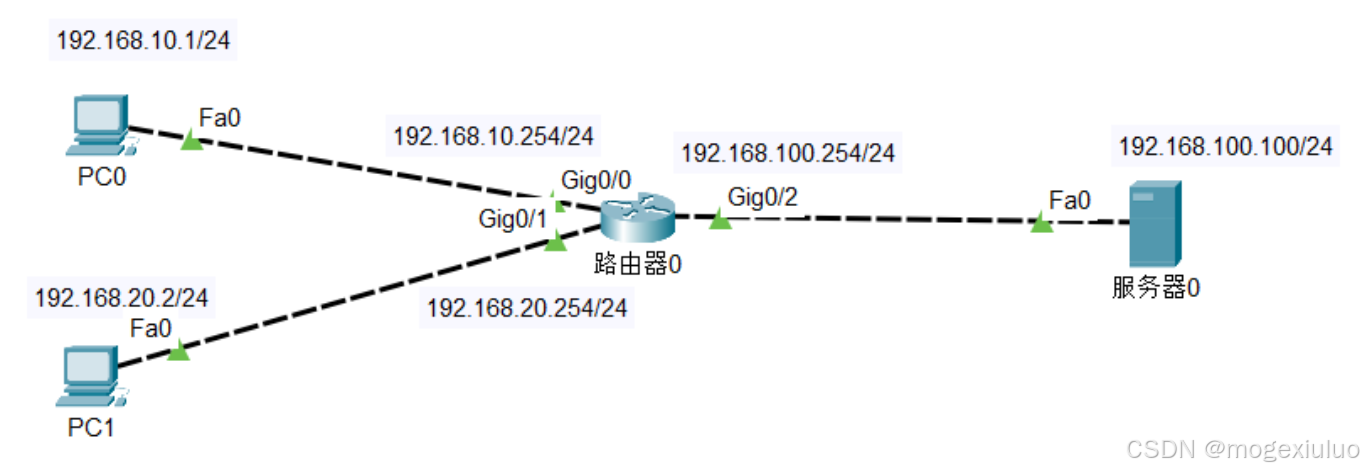

网络拓扑

需求

PC0可以ping访问服务器PC1不可以ping访问服务器

配置

接口配置

Router>enable

Router#configure terminal

Router(config)#hostname R1

R1(config)#int g0/0

R1(config-if)#ip address 192.168.10.254 255.255.255.0

R1(config-if)#no shutdownR1(config-if)#int g0/1

R1(config-if)#ip address 192.168.20.254 255.255.255.0

R1(config-if)#no shutdown

R1(config-if)# int g0/2

R1(config-if)#ip address 192.168.100.254 255.255.255.0

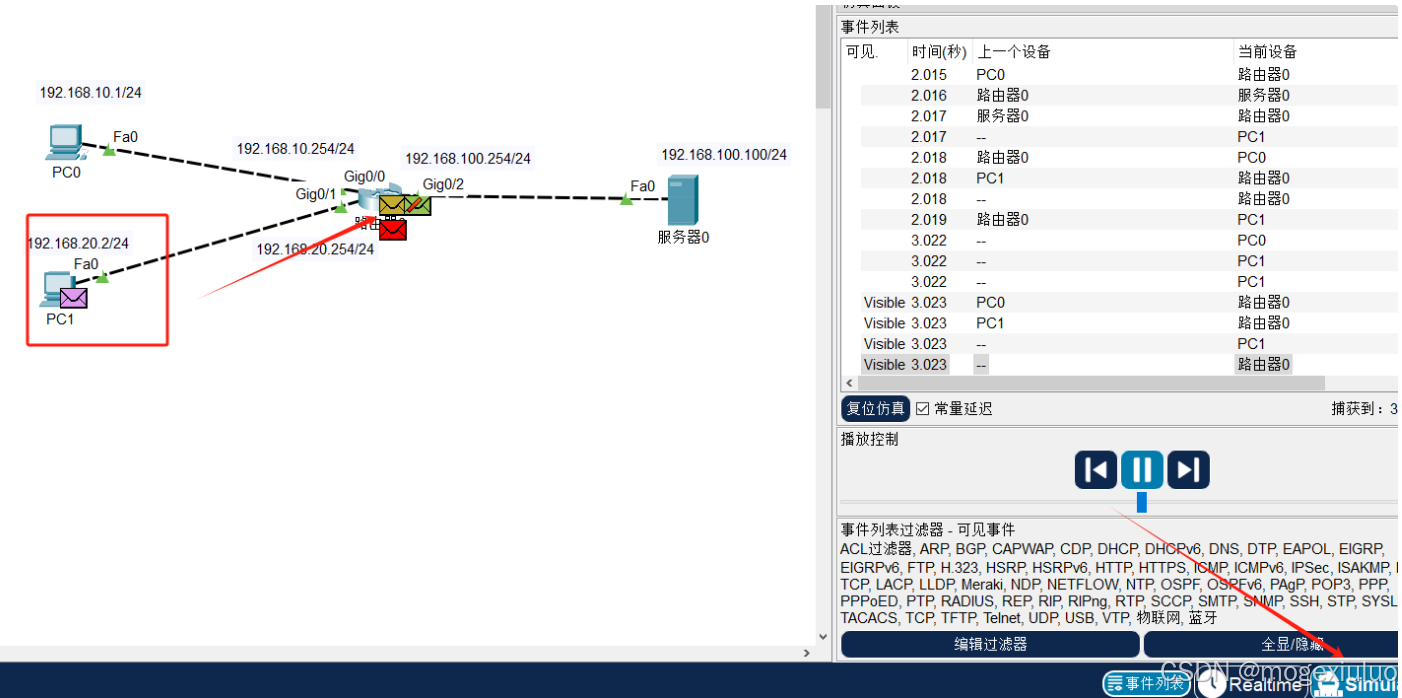

R1(config-if)#no shutdown标准ACL的配置,配置允许,其他的默认是拒绝所有

R1(config)#access-list 10 permit 192.168.10.0 0.0.0.255

# 调用ACL,在g0/2的出接口上调用

R1(config-if)#ip access-group 10 out抓包,pc1的数据包到g0/2口被拦截

案例2-标准ACL的配置-ip access-list

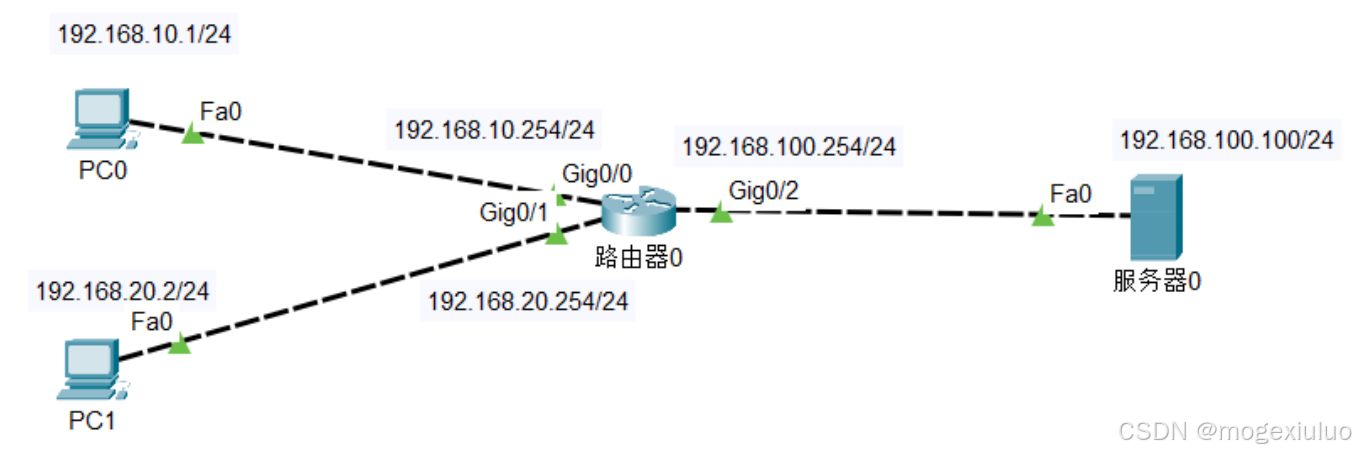

网络拓扑

需求

PC0可以ping访问服务器PC1不可以ping访问服务器

配置

接口配置

Router>enable

Router#configure terminal

Router(config)#hostname R1

R1(config)#int g0/0

R1(config-if)#ip address 192.168.10.254 255.255.255.0

R1(config-if)#no shutdownR1(config-if)#int g0/1

R1(config-if)#ip address 192.168.20.254 255.255.255.0

R1(config-if)#no shutdown

R1(config-if)# int g0/2

R1(config-if)#ip address 192.168.100.254 255.255.255.0

R1(config-if)#no shutdown标准ACL的配置,配置允许,其他的默认是拒绝所有

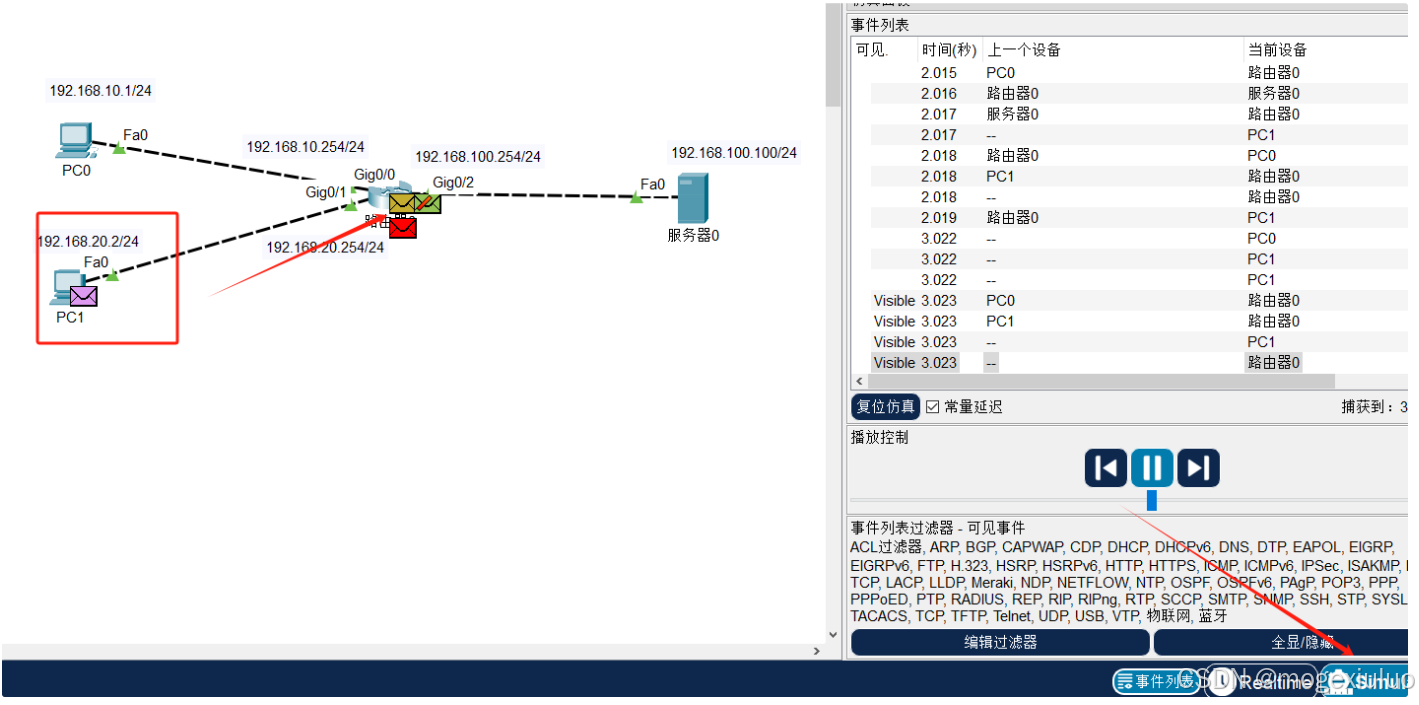

R1(config)#ip access-list standard 10

R1(config-std-nacl)#permit host 192.168.10.1

# 调用ACL,在g0/2的出接口上调用

R1(config-if)#ip access-group 10 out抓包,pc1的数据包到g0/2口被拦截

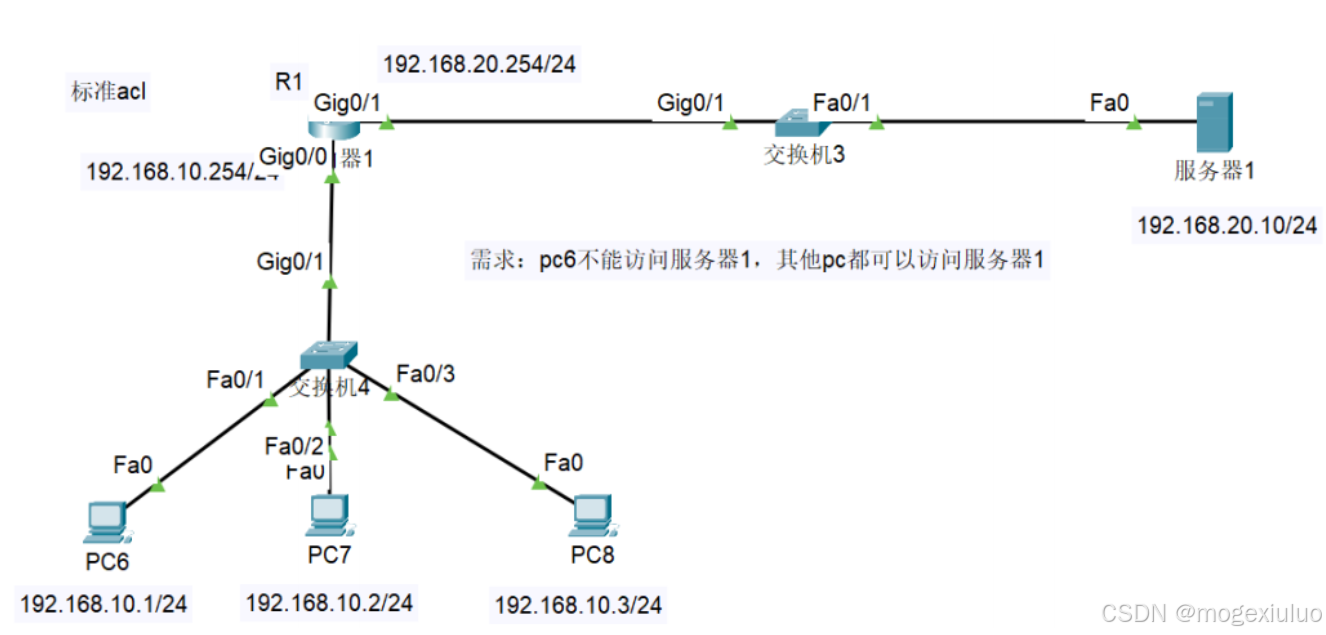

案例3-标准ACL的配置

** 网络拓扑**

需求:

pc6不能访问服务器1 ,其他pc都可以访问服务器1

配置

- **R1配置**

R1(config)# interface g0/0

R1(config)# ip address 192.168.10.254 255.255.255.0

R1(config)# no shutdown

R1(config)# interface g0/1

R1(config)# ip address 192.168.20.254 255.255.255.0

R1(config)# no shutdown

R1(config)# access-list 10 deny host 192.168.10.1

R1(config)# access-list 10 permit 192.168.10.0 0.0.0.255

R1(config)# interface g0/0

R1(config)# ip access-group 10 in

查询命令:

R1#show ip access-lists

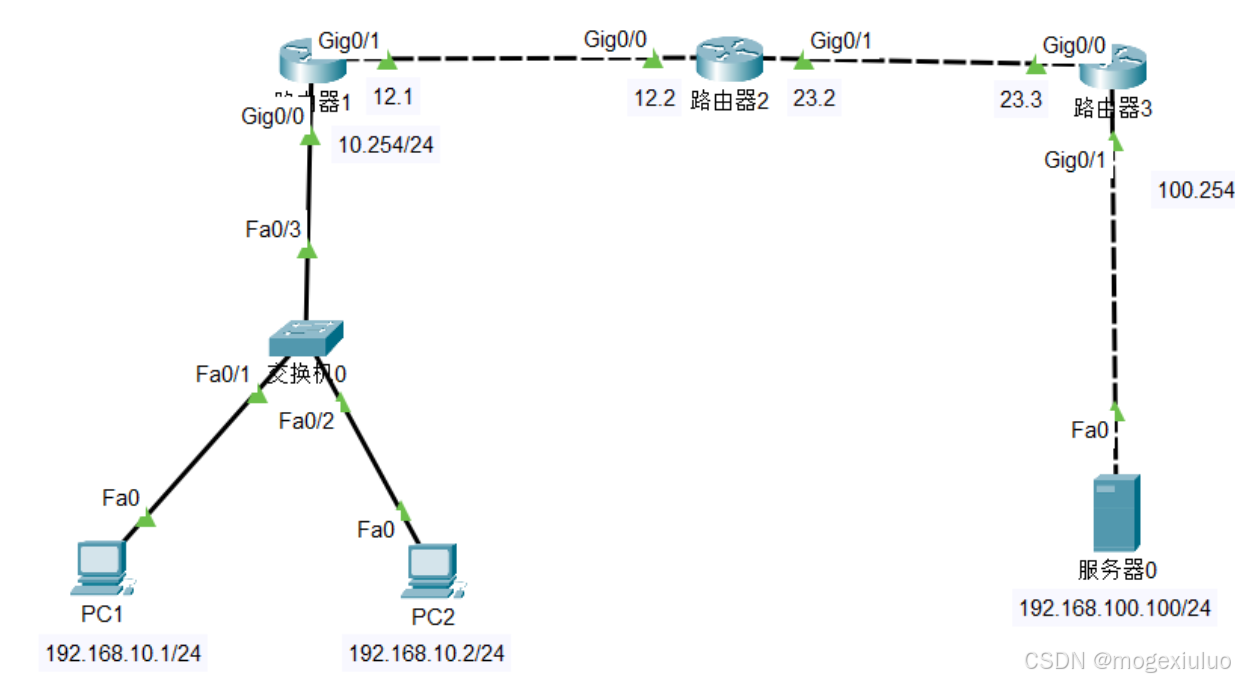

三、 扩展ACL配置案例

案例1-扩展ACL配置

#### 网络拓扑

#### 需求允许pc1访问服务器2的www服务,但拒绝pc1访问服务器的其他服务允许pc2可以访问服务器的所有服务,没有限制#### 配置- R1的配置

Router>enable

Router#configure terminal

Router(config)#hostname R1

R1(config)#int g0/0

R1(config-if)#ip address 192.168.10.254 255.255.255.0

R1(config-if)#no shutdown

R1(config-if)#int g0/1

R1(config-if)#ip address 192.168.12.1 255.255.255.0

R1(config-if)#no shutdown

#静态路由配置

R1(config)#ip route 192.168.23.0 255.255.255.0 192.168.12.2

R1(config)#ip route 192.168.100.0 255.255.255.0 192.168.12.2 - R2的配置

Router>enable

Router#configure terminal

Router(config)#hostname R2

R2(config)#int g0/0

R2(config-if)#ip address 192.168.12.2 255.255.255.0

R2(config-if)#no shutdown

R2(config-if)#int g0/1

R2(config-if)#ip address 192.168.23.2 255.255.255.0

R2(config-if)#no shutdown

#配置静态路由

R2(config)#ip route 192.168.10.0 255.255.255.0 192.168.12.1

R2(config)#ip route 192.168.100.0 255.255.255.0 192.168.23.3 - R3的配置

Router>enable

Router#configure terminal

Router(config)#int g0/0

Router(config-if)#ip address 192.168.23.3 255.255.255.0

Router(config-if)#no shutdown

Router(config-if)#int g0/1

Router(config-if)#ip address 192.168.100.254 255.255.255.0

Router(config-if)#no shutdown

#配置静态路由

Router(config)#ip route 192.168.0.0 255.255.0.0 192.168.23.2 - 扩展ACL的配置,距离源目标较近的设备

R1(config)#access-list 100 permit tcp host 192.168.10.1 host 192.168.100.100 eq 80

R1(config)#access-list 100 deny ip host 192.168.10.1 host 192.168.100.100

R1(config)#access-list 100 permit ip 192.168.10.0 0.0.0.255 host 192.168.100.100

R1(config)#int g0/0

R1(config-if)#ip access-group 100 in

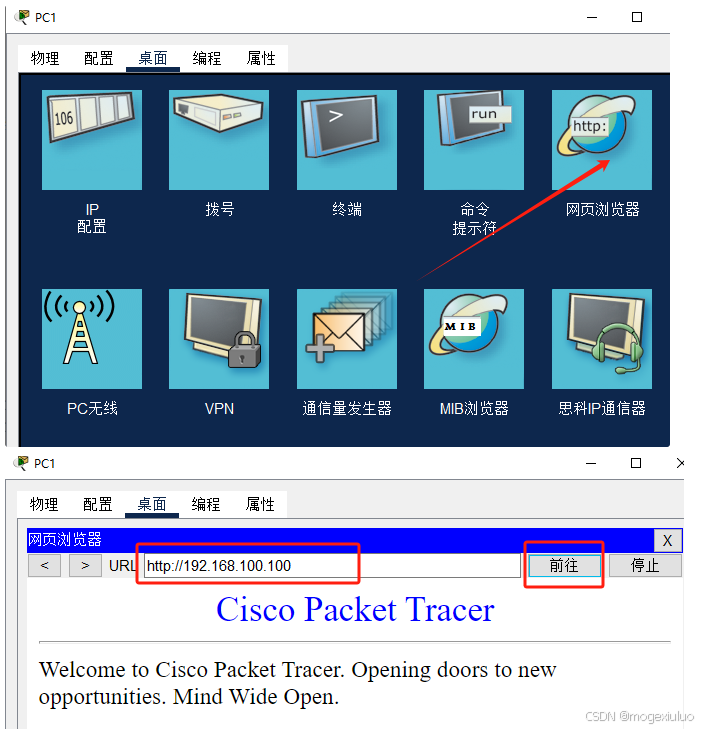

#### 验证-http服务

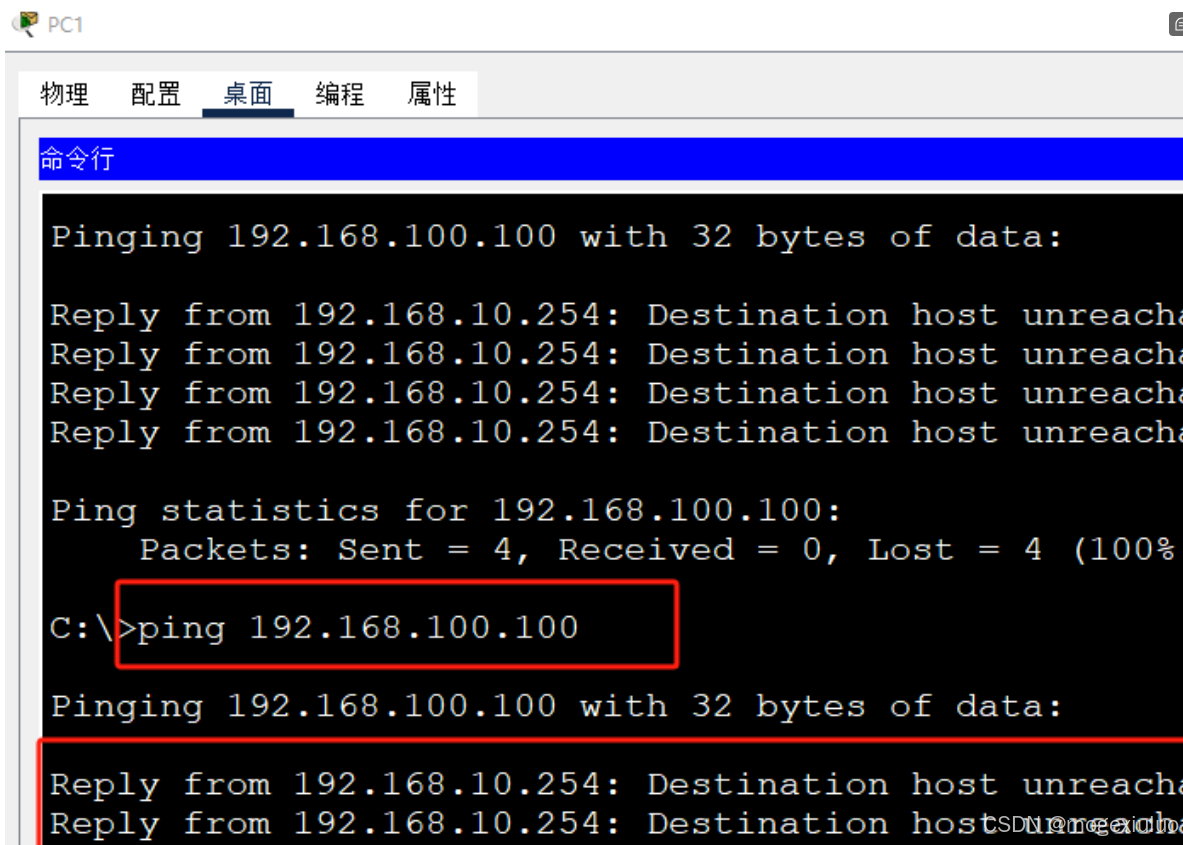

#### 验证ping,不通

案例2-扩展ACL配置

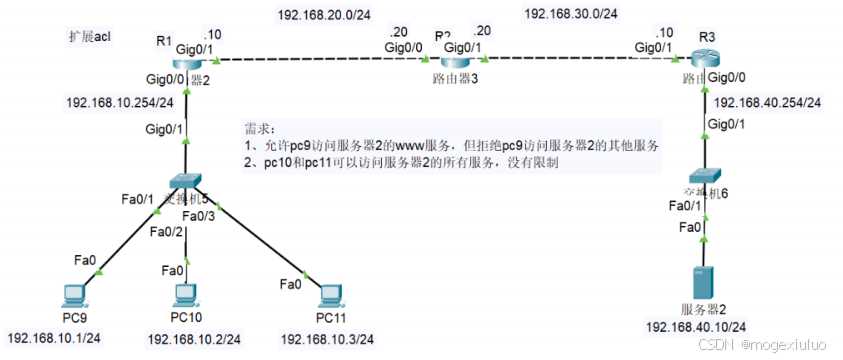

### 1、网络拓扑

### 2、需求--允许pc9访问服务器2的www服务,但拒绝pc9访问服务器2的其他服务--pc10和pc11可以访问服务器2的所有服务,没有限制### 3、配置- **R1配置**

R1(config)#interface g0/0

R1(config-if)#ip address 192.168.10.254 255.255.255.0

R1(config-if)#no shutdown

R1(config-if)#exit

R1(config)#interface g0/1

R1(config-if)#ip address 192.168.20.10 255.255.255.0

R1(config-if)#no shutdown

R1(config-if)#exit

R1(config)#router rip

R1(config-router)#no auto-summary

R1(config-router)#version 2

R1(config-router)#network 192.168.10.0

R1(config-router)#network 192.168.20.0

R1(config-router)#exit- **R2配置**

R2(config)#interface g0/0

R2(config-if)#ip address 192.168.20.20 255.255.255.0

R2(config-if)#no shutdown

R2(config-if)#exit

R2(config)#interface g0/1

R2(config-if)#ip address 192.168.30.20 255.255.255.0

R2(config-if)#exit

R2(config)#router rip

R2(config-router)#version 2

R2(config-router)#no auto-summary

R2(config-router)#network 192.168.20.0

R2(config-router)#network 192.168.30.0

- **R3配置**

R3(config)# interface g0/1

R3(config-if)#ip address 192.168.30.10 255.255.255.0

R3(config-if)#no shutdown

R3(config-if)#exit

R3(config)#interface g0/0

R3(config-if)#ip address 192.168.40.254 255.255.255.0

R3(config-if)#no shutdown

R3(config-if)#exit

R3(config)#router rip

R3(config-router)#version 2

R3(config-router)#no auto-summary

R3(config-router)#network 192.168.30.0

R3(config-router)#network 192.168.40.0

- **扩展ACL的配置**

R1(config)#access-list 100 permit tcp host 192.168.10.1 host 192.168.40.10 eq 80R1(config)#access-list 100 deny ip host 192.168.10.1 host 192.168.40.10R1(config)#access-list 100 permit ip 192.168.10.0 0.0.0.255 host 192.168.40.10R1(config)#interface g0/0

R1(config-if)#ip access-group 100 in